Pada kali ini saya ingin menjelaskan tentang tahapan hacking. Dalam buku “Hacking Exposed” (pada website http://www.hackingexposed.com) karangan Stuard McClure, Joel Scambray dan George Kurtx, proses hacking dibagi menjadi beberapa langkah antara lain:

1. Footprinting

Proses mencari informasi tentang target atau korban yang sebanyak-banyaknya

2. Scanning

Proses lanjutan dengan mencoba menganalisa service yang dijalankan server dan router di internet

3. Enumeration

Proses lanjutan dengan mencoba koneksi ke mesin target

4. Gaining Access

Percobaan pengambilalihan ke target berdasarkan informasi yang didapatkan sebelumnya.

5. Escalating Privilege

Meningkatkan hak akses jika telah berhasil masuk ke dalam system pada server/router.

6. Covering Tracks

Proses penghapusan jejak segala macam log pada server/router agar tidak bisa dilacak.

7. Creating Back Doors

Menciptakan sebuah jalan rahasia dari sebuah system router/server agar bisa memasuki system kembali

8. Denial of Service (DOS)

Segala upaya dilakukan oleh seorang hacker/cracker untuk menguasai

system sudah dilakukan, tetapi kembali gagal. Dengan demikian mereka

mengambil langkah terakhir yaitu Denial of Service yang merupakan wujud

keputusasaan seorang hacker. Denial of Service lebih dikenal dengan

Dos/DDoS di mana bisa menyebabkan server/router restart, bahkan rusak

(crash)

Minggu, 10 Mei 2015

Tahap - tahap dalam "Website Hacking"

Beberapa

hari yang lalu, dalam dunia Gamer sempet dihebohkan oleh "Website

Hacking" pada salah satu game terkenal di dunia. Satu kata pertama yang

muncul di benak AJ, yaitu "kok bisa?" Lalu dengan bermodal

keingintahuan, AJ mencoba mencari tahu bagaimana cara proses

pengeksekusian tersebut, dan ketemu!

Silahkan buat kawan - kawan yang "cukup ingin tahu saja" atau |ingin mempelajarinya untuk hal yang baik" AJ share disini...

Silahkan buat kawan - kawan yang "cukup ingin tahu saja" atau |ingin mempelajarinya untuk hal yang baik" AJ share disini...

"Segala bentuk Tutorial yang kami bagikan disini hanya ditujukan sebagai Pengetahuan dan Pembelajaran, Penyalahgunaan atas Tutorial yang ada di blog ini diluar tanggung jawab kami. Use at your own risk."

- Tahap pengesksekusian -

Scan => Exploitasi => Upload Shell => Deface/Jumping => Rooting

1. Scan

Cari tau dimana letak kelemahan web target. Bisa di scan pake beberapa tool scanner. Diantar'a yang paling terkenal :

# Acunetix (Windows)

# Nikto (Linux)

Selain dapat mendapatkan bug kita juga dengan tool itu akan dapat mengumpulkan informasi berguna dari web target.

2.Exploitasi

Setelah kita dapat menemukan data dari web target. Kita coba cari cara untuk meng-Exploitasi bug-bug yang sudah kita temukan dengan tool scanner tadi. Di bawah ini daftar situs yang menyediakan macam-macam Exploit :

# Exploit Database

# Packet Storm

# Inj3ct0r

# Hack0wn

Apabila target menggunakan CMS Joomla/Wordpress, kita dapat mencari Exploit untuk plugin-plugin yang di gunakan web target. Karena dengan tool scanner di atas kita diberikan informasi seakan-akan web target sudah di bedah keseluruhan'a. Jadi kita tahu isi folder dari web target, termasuk plugin-plugin apa saja yang digunakan.

3. Upload Shell

Website sudah bisa di Exploitasi dan kita sudah bisa masuk ke halaman admin. Tinggal kita upload shell'a sekarang ;

- Upload shell di Wordpress bisa mengupload plugin or thema yang sudah disisipi file shell'a.

- Upload shell di Joomla juga sama, cuma bisa juga menggunakan Plugin Ninja Explorer

- Upload Shell di CMS biasa bisa melalui menu upload gambar, kalau tidak bisa coba shell'a di rename menjadi shell.php.jpg lalu upload.

Setelah shell berhasil di upload tinggal panggil letak URL shell'a dimana.

4. Deface or Jumping

Kalau pengen gaya-gaya an (Deface), cari file index.php lalu rubah file di dalam'a dengan script Deface yang kita punya. Bagi yang malas bikin scrip deface dapat menggunakan tool ; DefaceMaker. Coba arshive kan website yang sudah kita deface di situs :

- Indonesian Defacer

- Magelang Cyber

- Zona-H

Tidak cukup hanya bisa men-Deface satu web saja. Coba gunakan teknik jumping untuk masuk ke web yang satu server sama web yang telah kita deface.

Sumber : BINUS HACKER

Sharing Koneksi WiFi Komputer Dengan mHotSpot Pada Windows 7

Baik Vista maupun Windows 7 terdapat fitur unik ad-hoc yang

memberikan kemudahan pengguna untuk berbagi jaringan internet ke

perangkat lain melalui WiFi, dengan fitur ini pengguna juga dapat

mengatur perangkat apa saja yang dapat melakukan sambungan dengan

mengatur IP perangkat. Hanya saja fitur ad-hoc memiliki banyak

kekurangan sehingga anda belum bisa menggunakannya secara maksimal.

Nah sebagai alternatif ada aplikasi lain bernama mHotspot yang menawarkan lebih banyak fitur seperti melihat detail bandwidth yang digunakan perangkat baik upload, download speed maupun transfer data, melihat rincian IP, nama dan Alamat Mac, mengatur berapa banyak perangkat yang boleh terhubung, tombol refresh, melihat perangkat mobile yang tersambung, dan performa yang lebih cepat.

Aplikasi mHotspot ini sangat mudah digunakan, saya akan berikan panduan lengkap bagaimana cara berbagi koneksi WiFi melalu laptop atau PC anda.

Setelah semua pengaturan selesai, Anda dapat menjalankan aplikasi dan perangkat lain dapat mendeteksi jaringan WiFi Anda sesuai dengan nama yang telah diatur sebelumnya, membatasi jumlah perangkat dan mematikan jaringan dengan mudah.

Nah sebagai alternatif ada aplikasi lain bernama mHotspot yang menawarkan lebih banyak fitur seperti melihat detail bandwidth yang digunakan perangkat baik upload, download speed maupun transfer data, melihat rincian IP, nama dan Alamat Mac, mengatur berapa banyak perangkat yang boleh terhubung, tombol refresh, melihat perangkat mobile yang tersambung, dan performa yang lebih cepat.

Aplikasi mHotspot ini sangat mudah digunakan, saya akan berikan panduan lengkap bagaimana cara berbagi koneksi WiFi melalu laptop atau PC anda.

- Download aplikasi mHotspot di link http://mhotspot.com/download.html

- Klik Tombol Download Now, browser akan membawa anda ke CNet untuk mendownload aplikasi mHotspot.

- Sekali lagi klik tombol Download Now seperti terlihat pada gambar di atas, sesaat kemudian akan muncul jendela pop up, klik saja Yes atau Run dan ikuti perintah instalasi yang diminta oleh system. Tunggu sampai proses instalasi selesai, untuk melakukan instalasi ini anda harus terhubung dengan internet.

- Setelah proses instalasi selesai, jalankan aplikasi mHotspot, klik yes jika system meminta akses.

- Klik tab Setup kemudian isi form yang ada di layar dengan nama hotspot dan password yang anda inginkan. Lihat gambar di bawah ini untuk langkah yang lebih jelas.

- Kemudian Klik tab Hotspot tepat di sebelah tab Setup, Klik Start dan “open network and sharing centre”

- Lalu pada jendela network and sharing center akan terlihat beberapa label biru yang menunjukkan bahwa hubungan internet Anda aktif. Biasanya akan ada beberapa pilihan seperti, PPOE connection, Local area connection, 3G-USB dan lain-lain. Klik Local Area Connection, lihat gambar di bawah ini dan perhatikan tanda panah merah.

- Akan muncul jendela baru yang menunjukkan status internet yang Anda miliki, selanjutnya klik Properties. Pilih tab Sharing dan beri tanda centang pada kontak Allow other users to connect through this computer’s internet connection kemudian klik tanda panah ke bawah untuk memunculkan dropdown, dan pilih wireless network connection 2.

- Selesai, sampai di sini anda akan melihat tampilan akhir dari koneksi WiFi yang telah aktif dan dapat menggunakan semua fitur yang ada di mHotspot sebagai panel koneksi WiFi Anda ke perangkat lain.

Setelah semua pengaturan selesai, Anda dapat menjalankan aplikasi dan perangkat lain dapat mendeteksi jaringan WiFi Anda sesuai dengan nama yang telah diatur sebelumnya, membatasi jumlah perangkat dan mematikan jaringan dengan mudah.

Cara Agar Koneksi Internet Stabil Tidak Putus Putus

Cara Agar Koneksi Internet Stabil Tidak Putus Putus – Buat sobat downloader yang mempunyai koneksi internet ‘sule‘ alias super lemod karena koneksi jaringan internetnya suka mati, putus-nyambung gitu, entah karena faktor cuaca ataupun faktor lainnya.

Nah buat yang mengalami kasus seperti di atas Download Dan Info Anda punya trik sederhana agar koneksi internet sobat bisa berjalan mulus, langsung saja silahkan ikuti langkah-langkah berikut:

1. Klik Start

2. Pilih menu Run

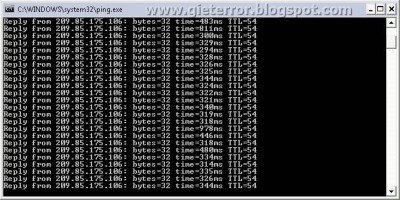

3. Ketik “ping www.google.com -t” tanpa tanda petik

4. Terakhir tinggal klik OK atau tekan Enter.

5. Selamat Mencoba & Semoga Bermanfaat

Screenshot Ping:

Note:

- Cara diatas dilakukan setelah koneksi internet anda terkoneksi. Ingat untuk Ping.exe jangan di close, kecuali anda akan di disconnect dari internet.

- Koneksi PING sendiri ini hanya membutuhkan 1 KB, jadi tidak akan terlalu mengganggu dalam melakukan aktifitas lain di internet.

Cara Mempercepat Koneksi Internet

A. Menggubah Setting Bandwith pada Windows

Secara umum sistem operasi windows membatasi bandwidth untuk

koneksi internet sebanyak 20% dari total bandwidth, anda dapat

memaksimalkan jatah bandwith untuk PC atau laptop yang anda gunakan agar

akses internet anda dapat maksimal dengan tips sederhana ini :

1. Klik Tombol Start pada windows

2. Klik Run dan Ketik gpedit.msc dan klik OK

3. Pilih Administrative Templates dan Klik Network

4. Setelah terbuka klik QoS Packet scheduler

5. Pilih Limit Reservable Bandwidth dan ubah setting menjadi Enable

6. Ubah Bandwidth Limitnya menjadi 0 Klik Apply > OK

7. keluar dan Restart komputer

B. Setting DNS menggunakan OpenDNS.

1. Buka Control Panel

2. Pilih icon Network Connection

3. Klik Kanan Local Area Connection pilih Properties atau Wireless

Network Connection jika anda menggunakan wireless untuk koneksi

4. Pilih Internet Protocol (TCP/IP) kemudian Klik Properties

5. Klik Use Following DNS Server

6. Isi Preferred DNS Server dengan angka : 208.67.222.222

7. Isi Alternate DNS Server dengan angka : 208.67.220.220

8. Kemudian Klik OK

C. Mengatur Buffer pada windows :

1. Klik tombol Start dan pilih Menu “Run”

2. Ketik “system.ini”

3. Setelah Terbuka tambahkan dibawah baris terakhir

page buffer=100000kbps load=100000kbps download=100000kbps save=100000kbps back=100000kbps

5. Hasilnya akan tampak seperti berikut ini.

; for 16-bit app support

[drivers]

wave=mmdrv.dll

timer=timer.drv

[mci]

[driver32]

[386enh]

woafont=dosapp.FON

EGA80WOA.FON=EGA80WOA.FON

EGA40WOA.FON=EGA40WOA.FON

CGA80WOA.FON=CGA80WOA.FON

CGA40WOA.FON=CGA40WOA.FON

page buffer=100000kbps load=100000kbps download=100000kbps save=100000kbps back=100000kbps

6. Save dan exit lalu restart komputer anda.

semoga bermanfaat

Simple Queue, Memisah Bandwidth Lokal dan Internasional

Selama mengelola Mikrotik Indonesia, banyak sekali muncul pertanyaan bagaimana

cara melakukan pemisahan queue untuk trafik internet internasional dan trafik

ke internet Indonesia (OpenIXP dan IIX). Di internet sebetulnya sudah ada beberapa

website yang menampilkan cara pemisahan ini, tapi kami akan coba menampilkan kembali

sesederhana mungkin supaya mudah diikuti.

Pada artikel ini, kami mengasumsikan bahwa:

Pengaturan Dasar

Pengaturan Dasar

Berikut ini adalah diagram network dan asumsi IP Address yang akan digunakan dalam contoh ini.

Untuk mempermudah pemberian contoh, kami mengupdate nama masing-masing interface sesuai dengan tugasnya masing-masing.

Untuk klien, akan menggunakan blok IP 192.168.0.0/24, dan IP Address 192.168.0.1

difungsikan sebagai gateway dan dipasang pada router, interface ether-local. Klien

dapat menggunakan IP Address 192.168.0-2 hingga 192.168.0.254 dengan subnet mask

255.255.255.0.

Jangan lupa melakukan konfigurasi DNS server pada router, dan mengaktifkan fitur

"allow remote request".

Karena klien menggunakan IP private, maka kita harus melakukan fungsi src-nat seperti contoh berikut.

Jika Anda menggunakan web-proxy transparan, Anda perlu menambahkan rule nat redirect,

seperti terlihat pada contoh di bawah ini (rule tambahan yang tercetak tebal).

Jangan lupa mengaktifkan fitur web-proxy, dan men-set port layanan web-proxynya,

dan disesuaikan dengan port redirect pada contoh di atas.

CEK: Pastikan semua konfigurasi telah berfungsi baik. Lakukanlah ping (baik dari router maupun dari klien) ke luar network Anda secara bergantian.

Pengaturan IP Address List

Mulai Mikrotik RouterOS versi 2.9, dikenal dengan fitur yang disebut IP Address List. Fitur ini adalah pengelompokan IP Address tertentu dan setiap IP Address tersebut bisa kita namai. Kelompok ini bisa digunakan sebagai parameter dalam mangle, firewall filter, nat, ataupun queue.

Mikrotik Indonesia telah menyediakan daftar IP Address yang diadvertise di OpenIXP dan IIX, yang bisa didownload dengan bebas di URL: http://www.mikrotik.co.id/getfile.php?nf=nice.rsc

File nice.rsc ini dibuat secara otomatis di server Mikrotik Indonesia setiap jam, dan merupakan data yang telah dioptimalkan untuk menghilangkan duplikasi entri dan tumpang tindih subnet. Saat ini jumlah baris pada script tersebut berkisar 7000 baris.

Contoh isi file nice.rsc :

Proses pengambilan file nice.rsc bisa dilakukan langsung dari terminal di RouterOS dengan perintah:

Kemudian, import-lah file tersebut.

Pastikan bahwa proses import telah berlangsung dengan sukses, dengan mengecek

Address-List pada Menu IP - Firewall

Proses upload ini dapat juga dilakukan secara otomatis jika Anda memiliki pengetahuan scripting. Misalnya Anda membuat shell script pada Linux untuk melakukan download secara otomatis dan mengupload file secara otomatis setiap pk 06.00 pagi. Kemudian Anda tinggal membuat scheduler pada router untuk melakukan import file.

Jika Anda menggunakan RouterOS versi 3.x, proses update juga dapat dilakukan secara otomatis.

Perintah yang perlu dibuat adalah :

Hati-hati! : Setelah copy paste, pastikan hasil copy paste sama persis. Proses

copy paste kadang-kadang menghilangkan beberapa karakter tertentu.

Pengaturan Mangle

Langkah selanjutnya adalah membuat mangle. Kita perlu membuat 1 buah connection mark dan 2 buah packet mark, masing-masing untuk trafik internasional dan lokal.

Untuk rule #0, pastikanlah bahwa Anda memilih interface yang mengarah ke client.

Untuk chain, kita menggunakan prerouting, dan untuk kedua packet-mark, kita menggunakan

passthrough=no.

Jika Anda menggunakan web-proxy internal dan melakukan redirecting trafic, maka Anda membuat 2 buah rule tambahan seperti contoh di bawah ini (rule tambahan yang tercetak tebal).

Pengaturan Simple Queue

Untuk setiap client, kita harus membuat 2 buah rule simple queue. Pada contoh berikut ini, kita akan melakukan limitasi untuk IP client 192.168.0.2/32, dan kita akan memberikan limitasi iix (up/down) sebesar 64k/256k, dan untuk internasional sebesar (up/down) 32k/128k.

Pengecekan Akhir

Setelah selesai, lakukanlah pengecekan dengan melakukan akses ke situs lokal maupun ke situs internasional, dan perhatikanlah counter baik pada firewall mangle maupun pada simple queue.

Anda juga dapat mengembangkan queue type menggunakan pcq sehingga trafik pada setiap client dapat tersebar secara merata.

Pada artikel ini, kami mengasumsikan bahwa:

- Router Mikrotik melakukan Masquerading / src-nat untuk client. Client menggunakan IP privat.

- Gateway yang digunakan hanya satu, baik untuk trafik internasional maupun IIX.

- Anda bisa menggunakan web-proxy internal ataupun tanpa web-proxy. Jika Anda menggunakan web-proxy, maka ada beberapa tambahan rule yang perlu dilakukan. Perhatikan bagian NAT dan MANGLE pada contoh di bawah ini.

Berikut ini adalah diagram network dan asumsi IP Address yang akan digunakan dalam contoh ini.

Untuk mempermudah pemberian contoh, kami mengupdate nama masing-masing interface sesuai dengan tugasnya masing-masing.

[admin@MikroTik] > /interface pr Flags: X - disabled, D - dynamic, R - running # NAME TYPE RX-RATE TX-RATE MTU 0 R ether-public ether 0 0 1500 1 R ether-local ether 0 0 1500 |

[admin@MikroTik] > /ip ad pr Flags: X - disabled, I - invalid, D - dynamic # ADDRESS NETWORK BROADCAST INTERFACE 0 202.0.0.1/24 202.0.0.0 202.0.0.255 ether-public 1 192.168.0.1/24 192.168.0.0 192.168.0.255 ether-local |

Karena klien menggunakan IP private, maka kita harus melakukan fungsi src-nat seperti contoh berikut.

[admin@MikroTik] > /ip fi nat pr

Flags: X - disabled, I - invalid, D - dynamic

0 chain=srcnat out-interface=ether-public

action=masquerade

|

[admin@MikroTik] > /ip fi nat pr Flags: X - disabled, I - invalid, D - dynamic 0 chain=srcnat out-interface=ether-public action=masquerade 1 chain=dstnat in-interface=ether-local protocol=tcp dst-port=80 action=redirect to-ports=8080 |

CEK: Pastikan semua konfigurasi telah berfungsi baik. Lakukanlah ping (baik dari router maupun dari klien) ke luar network Anda secara bergantian.

Pengaturan IP Address List

Mulai Mikrotik RouterOS versi 2.9, dikenal dengan fitur yang disebut IP Address List. Fitur ini adalah pengelompokan IP Address tertentu dan setiap IP Address tersebut bisa kita namai. Kelompok ini bisa digunakan sebagai parameter dalam mangle, firewall filter, nat, ataupun queue.

Mikrotik Indonesia telah menyediakan daftar IP Address yang diadvertise di OpenIXP dan IIX, yang bisa didownload dengan bebas di URL: http://www.mikrotik.co.id/getfile.php?nf=nice.rsc

File nice.rsc ini dibuat secara otomatis di server Mikrotik Indonesia setiap jam, dan merupakan data yang telah dioptimalkan untuk menghilangkan duplikasi entri dan tumpang tindih subnet. Saat ini jumlah baris pada script tersebut berkisar 7000 baris.

Contoh isi file nice.rsc :

# Script created by: Valens Riyadi @ www.mikrotik.co.id # Generated at 26 April 2007 05:30:02 WIB ... 431 lines /ip firewall address-list add list=nice address="1.2.3.4" rem [find list=nice] add list=nice address="125.162.0.0/16" add list=nice address="125.163.0.0/16" add list=nice address="152.118.0.0/16" add list=nice address="125.160.0.0/16" add list=nice address="125.161.0.0/16" add list=nice address="125.164.0.0/16" . . dst... |

/tool fetch address=ixp.mikrotik.co.id src-path=/download/nice.rsc mode=http; |

[admin@MikroTik] > import nice.rsc Opening script file nice.rsc Script file loaded and executed successfully |

Proses upload ini dapat juga dilakukan secara otomatis jika Anda memiliki pengetahuan scripting. Misalnya Anda membuat shell script pada Linux untuk melakukan download secara otomatis dan mengupload file secara otomatis setiap pk 06.00 pagi. Kemudian Anda tinggal membuat scheduler pada router untuk melakukan import file.

Jika Anda menggunakan RouterOS versi 3.x, proses update juga dapat dilakukan secara otomatis.

Perintah yang perlu dibuat adalah :

| /system sched add comment=”update-nice” disabled=no interval=1d name=”update-nice-rsc” on-event=”:if ([:len [/file find name=nice.rsc]] > 0) do={/file remove nice.rsc }; /tool fetch address=ixp.mikrotik.co.id src-path=/download/nice.rsc mode=http;/import nice.rsc” start-date=jan/01/1970 start-time=06:00:00 |

Pengaturan Mangle

Langkah selanjutnya adalah membuat mangle. Kita perlu membuat 1 buah connection mark dan 2 buah packet mark, masing-masing untuk trafik internasional dan lokal.

[admin@MikroTik] > /ip firewall mangle pr Flags: X - disabled, I - invalid, D - dynamic 0 chain=prerouting in-interface=ether-local dst-address-list=nice action=mark-connection new-connection-mark=conn-iix passthrough=yes 1 chain=prerouting connection-mark=conn-iix action=mark-packet new-packet-mark=packet-iix passthrough=no 2 chain=prerouting action=mark-packet new-packet-mark=packet-intl passthrough=no |

Jika Anda menggunakan web-proxy internal dan melakukan redirecting trafic, maka Anda membuat 2 buah rule tambahan seperti contoh di bawah ini (rule tambahan yang tercetak tebal).

[admin@MikroTik] > /ip firewall mangle pr Flags: X - disabled, I - invalid, D - dynamic 0 chain=prerouting in-interface=ether-local dst-address-list=nice action=mark-connection new-connection-mark=conn-iix passthrough=yes 1 chain=prerouting connection-mark=conn-iix action=mark-packet new-packet-mark=packet-iix passthrough=no 2 chain=output connection-mark=conn-iix action=mark-packet new-packet-mark=packet-iix passthrough=no 3 chain=prerouting action=mark-packet new-packet-mark=packet-intl passthrough=no 4 chain=output action=mark-packet new-packet-mark=packet-intl passthrough=no |

Pengaturan Simple Queue

Untuk setiap client, kita harus membuat 2 buah rule simple queue. Pada contoh berikut ini, kita akan melakukan limitasi untuk IP client 192.168.0.2/32, dan kita akan memberikan limitasi iix (up/down) sebesar 64k/256k, dan untuk internasional sebesar (up/down) 32k/128k.

[admin@MikroTik]> /queue simple pr Flags: X - disabled, I - invalid, D - dynamic 0 name="client02-iix" target-addresses=192.168.0.2/32 dst-address=0.0.0.0/0 interface=all parent=none packet-marks=packet-iix direction=both priority=8 queue=default-small/default-small limit-at=0/0 max-limit=64000/256000 total-queue=default-small 1 name="client02-intl" target-addresses=192.168.0.2/32 dst-address=0.0.0.0/0 interface=all parent=none packet-marks=packet-intl direction=both priority=8 queue=default-small/default-small limit-at=0/0 max-limit=32000/128000 total-queue=default-small |

Pengecekan Akhir

Setelah selesai, lakukanlah pengecekan dengan melakukan akses ke situs lokal maupun ke situs internasional, dan perhatikanlah counter baik pada firewall mangle maupun pada simple queue.

Anda juga dapat mengembangkan queue type menggunakan pcq sehingga trafik pada setiap client dapat tersebar secara merata.

Membangun proxy server sederhana

Dalam pembuatan proxy server ini dibagi menjadi beberapa tahapan. Tahapan tersebut sebagai berikut :

1. topologi,

2. tahap routing,

setting setiap perangkat NIC dengan mengetikkan sintak program berikut ini.

Kemudian masukkan sintak program kedalam file konfigurasi tersebut.

Restart konfigurasi jaringan dengan sintak berikut.

Selanjutnya rubah file konfigurasi sysctl.conf, dengan tujuan komputer pada client dapat mengakses jaringan luar atau internet dengan menggunakan sintak program pico /etc/sysctl.conf.

Pada file konfigurasi tersebut hilangkan tanda pagar (#) pada ip_forward untuk jenis ipv4.

Kemudian cek ip_forward telah akif atau belum dengan menggunakan sintak program cat /proc/sys/net/ipv4/ip_forward. Bila bernilai 1 (satu) maka ip forward telah aktif sebaliknya bila bernilai 0 maka ip forward dalam posisi tidak aktif.

Karena internet hanya mengenal ip public maka perlu diatur jaringan client dengan ip lokal bisa digunakan untuk mengakses internet, maka disini bisa menggunakan masquerade, masquerade ini berfungsi untuk mewakilkan ip lokal sebagai ip public. Untuk menggunakan masquerade caranya dengan menggunakan sintak program berikut.

3. tahap setting squid,

Langkah pertama yaitu memasang paket squid terlebih dahulu.

Selesai memasang paket squid, kemudian konfigurasi file squid tersebut. Namun sebelumnya salin terlebih dahulu file konfigurasinya.

Untuk mengkonfigurasi file squid, caranya dengan mengetikkan perintah berikut.

Kemudian rubah beberapa sintak di file konfigurasi squid tersebut.

Lalu tambahkan sintak sebagai berikut:

acl url dstdomain “/etc/squid/url.txt”

no_cache deny url

http_access deny url

http_access allow all

Keluar dari file konfigurasi, kemudian buatt memori cache dengan mengetikkan sintak squid –z.

Kemudian buat file url.txt caranya dengan mengetikkan sintak program pico /etc/squid/url.txt.

Didalam file tersebut diisikan dengan daftar-daftar situs yang dipakai oleh squid.

Setelah selesai membuat file url kemudian restart squid dengan perintah /etc/init.d/squid restart.

Langkah selanjutnya yaitu men-tansparent proxy, teknik ini digunakan menyembunyikan alamat proxy yang biasanya dimasukkan kedalam aplikasi browser (seperti mozilla, internet explorer, etc). Sebelum melakukan teknik transparent proxy ini, langkah pertama harus memasukkan iptable agar dapat me-redirect port yang berada pada komputer client. Tujuannya biasanya client memberikan permintaan untuk mengakses internet dengan port 80, maka dengan me-redirect port yang awalnya 80 akan menjadi port 3128 yang sesuai dengan port yang digunakan oleh squid. Untuk me-redirect port 80 menjadi 3128 caranya dengan menggunakan sintak program berikut.

Selanjutnya perintah masquerade dan juga perintah transparent proxy tadi disimpan kedalam file rc.local agar saat router direstart maka kedua konfigurasi tersebut tidak akan hilang

4. tahap uji coba,

Pada tahap ini, dilakukan pengetesan kinerja squid yang dibuat tadinya yaitu dengan mensetting pada komputer sisi client yakni konfigurasi TCP/IP nya.

Kemudian mencoba membuka situs yang tidak di-blokir oleh squid dengan browser . Misal www.scripts.com

Seletah itu mencoba membuka situs yang diblokir oleh squid. Misal : www.facebook.com dan www.youtube.com

Lalu bila hanya proxy disetting untuk memberikan hak akses kepada client sesuai dengan daftar pada file url caranya dengan merubah tag http_access didalam file konfigurasi squid seperti berikut ini.

http_access allow url

http_access deny all

Semoga bermanfaat.

1. topologi,

2. tahap routing,

setting setiap perangkat NIC dengan mengetikkan sintak program berikut ini.

Kemudian masukkan sintak program kedalam file konfigurasi tersebut.

Restart konfigurasi jaringan dengan sintak berikut.

Selanjutnya rubah file konfigurasi sysctl.conf, dengan tujuan komputer pada client dapat mengakses jaringan luar atau internet dengan menggunakan sintak program pico /etc/sysctl.conf.

Pada file konfigurasi tersebut hilangkan tanda pagar (#) pada ip_forward untuk jenis ipv4.

Kemudian cek ip_forward telah akif atau belum dengan menggunakan sintak program cat /proc/sys/net/ipv4/ip_forward. Bila bernilai 1 (satu) maka ip forward telah aktif sebaliknya bila bernilai 0 maka ip forward dalam posisi tidak aktif.

Karena internet hanya mengenal ip public maka perlu diatur jaringan client dengan ip lokal bisa digunakan untuk mengakses internet, maka disini bisa menggunakan masquerade, masquerade ini berfungsi untuk mewakilkan ip lokal sebagai ip public. Untuk menggunakan masquerade caranya dengan menggunakan sintak program berikut.

3. tahap setting squid,

Langkah pertama yaitu memasang paket squid terlebih dahulu.

Selesai memasang paket squid, kemudian konfigurasi file squid tersebut. Namun sebelumnya salin terlebih dahulu file konfigurasinya.

Untuk mengkonfigurasi file squid, caranya dengan mengetikkan perintah berikut.

Kemudian rubah beberapa sintak di file konfigurasi squid tersebut.

http_port 3128 transparent

cache_mem 64MB

cache_mgr saktivands@smkn3yk.sch.id

visible_hostname www.smkn3yk.sch.id

shutdown_lifetime 5 seconds

cache_mgr saktivands@smkn3yk.sch.id

visible_hostname www.smkn3yk.sch.id

shutdown_lifetime 5 seconds

Lalu tambahkan sintak sebagai berikut:

acl url dstdomain “/etc/squid/url.txt”

no_cache deny url

http_access deny url

http_access allow all

Keluar dari file konfigurasi, kemudian buatt memori cache dengan mengetikkan sintak squid –z.

Kemudian buat file url.txt caranya dengan mengetikkan sintak program pico /etc/squid/url.txt.

Didalam file tersebut diisikan dengan daftar-daftar situs yang dipakai oleh squid.

Setelah selesai membuat file url kemudian restart squid dengan perintah /etc/init.d/squid restart.

Langkah selanjutnya yaitu men-tansparent proxy, teknik ini digunakan menyembunyikan alamat proxy yang biasanya dimasukkan kedalam aplikasi browser (seperti mozilla, internet explorer, etc). Sebelum melakukan teknik transparent proxy ini, langkah pertama harus memasukkan iptable agar dapat me-redirect port yang berada pada komputer client. Tujuannya biasanya client memberikan permintaan untuk mengakses internet dengan port 80, maka dengan me-redirect port yang awalnya 80 akan menjadi port 3128 yang sesuai dengan port yang digunakan oleh squid. Untuk me-redirect port 80 menjadi 3128 caranya dengan menggunakan sintak program berikut.

Selanjutnya perintah masquerade dan juga perintah transparent proxy tadi disimpan kedalam file rc.local agar saat router direstart maka kedua konfigurasi tersebut tidak akan hilang

4. tahap uji coba,

Pada tahap ini, dilakukan pengetesan kinerja squid yang dibuat tadinya yaitu dengan mensetting pada komputer sisi client yakni konfigurasi TCP/IP nya.

Kemudian mencoba membuka situs yang tidak di-blokir oleh squid dengan browser . Misal www.scripts.com

Seletah itu mencoba membuka situs yang diblokir oleh squid. Misal : www.facebook.com dan www.youtube.com

Lalu bila hanya proxy disetting untuk memberikan hak akses kepada client sesuai dengan daftar pada file url caranya dengan merubah tag http_access didalam file konfigurasi squid seperti berikut ini.

http_access allow url

http_access deny all

Semoga bermanfaat.

Langganan:

Komentar (Atom)